متصفح تور أم خدمات VPN: أيهما أكثر أمانًا وخصوصية عام 2025؟

مع تطور العالم الرقمي، أصبحت الخصوصية عبر الإنترنت وإخفاء الهوية في مقدمة ما يشغل بالنا. نريد أن نضمن بقاء معلوماتنا الشخصية ونشاطنا عبر الإنترنت خاصًا، بعيدًا عن أيدي الشركات والحكومات ومجرمي الإنترنت.

عندما يتعلق الأمر بالأمان عبر الإنترنت، تعد الشبكات الافتراضية الخاصة (VPN) وتور (متصفح Tor) أكثر الأدوات الفعالة التي يمكنك استخدامها. على الرغم من كونها متشابهة بطرق عديدة، إلا أن اختلافاتها تجعلها مفيدة في حالات مختلفة للغاية - ومن الأهمية بمكان لأمنك وخصوصيتك أن تقوم باختيار الأصح بينها لاحتياجاتك الفردية.

أدناه، سنناقش الاختلافات بين متصفح تور و VPN، وماذا يقدمون، وكيف يعملون. سنلقي نظرة أيضًا على الطرق المختلفة التي يمكنك استخدامها لمساعدتك في تحديد ما إذا كان متصفح تور أو VPN هو أفضل حل لموقفك.

حول الشبكات الافتراضية الخاصة

- حول الشبكات الافتراضية الخاصة

- حول تور

- ما هو أفضل حل للخصوصية عبر الإنترنت: متصفح تور أم VPN؟

- جدول المقارنة: VPN مقابل متصفح تور

- VPN + متصفح تور: تركيبة رابحة

- VPN عبر تور

حول الشبكات الافتراضية الخاصة

ما هي الشبكات الافتراضية الخاصة وماذا تفعل؟

الشبكات الافتراضية الخاصة أو المعروفة اختصاراً بـ (VPN) تربط جهازك من خلال نفق آمن إلى ملقم بعيد في بلد من اختيارك. هذا يخفي عنوان الآي بي الخاص بك، مما يجعل الأمر يبدو كما لو كنت تقوم بالوصول إلى الإنترنت من موقع الخادم البعيد بدلاً من موقعك الفعلي.

عند دمج هذا مع التشفير، فهي توفر الحل الأمثل لإخفاء الهوية عبر الإنترنت - وهذا يعني أن الجواسيس لا يمكنهم رؤية ما تبحث عنه، أو من أين تشاهده. كما يمنع أيضًا مواقع الإنترنت مثل غوغل وفيس بوك من استخدام نشاط التصفح لاستهداف الإعلانات لاهتماماتك.

ما هو التشفير وما الذي يمكن أن يفعله لك؟

تستخدم الشبكات الافتراضية الخاصة التشفير من الطراز العسكري لتأمين معلوماتك الشخصية. فكر في ذلك كقفل بياناتك بأمان لا يمكن اختراقه - فقط أولئك الذين يعرفون رمز المرور يمكنهم فتح قفل الأمان وعرض محتوياته، ولا يمكن كسره.

يمكن للمهاجمين نظريا فك تشفير 256-بت AES باستخدام هجوم القوة الغاشمة، ولكن الأمر سيستغرق 50 حاسوبًا عملاقًا لفحص 1810 مفتاح AES كل ثانية وتقريبًا 3 × 10 51 عامًا لفك تشفير قطعة واحدة من البيانات المشفرة - لذلك فهو أمر لا يستحق أن تقلق بشأنه.

إذا حصل مخترق أو وكيل مراقبة حكومي على بياناتك أثناء تنقله عبر الشبكة، فلن يكون لديهم أي طريقة لقراءتها. سيكون الأمر مجرد معلومات غير مفهومة.

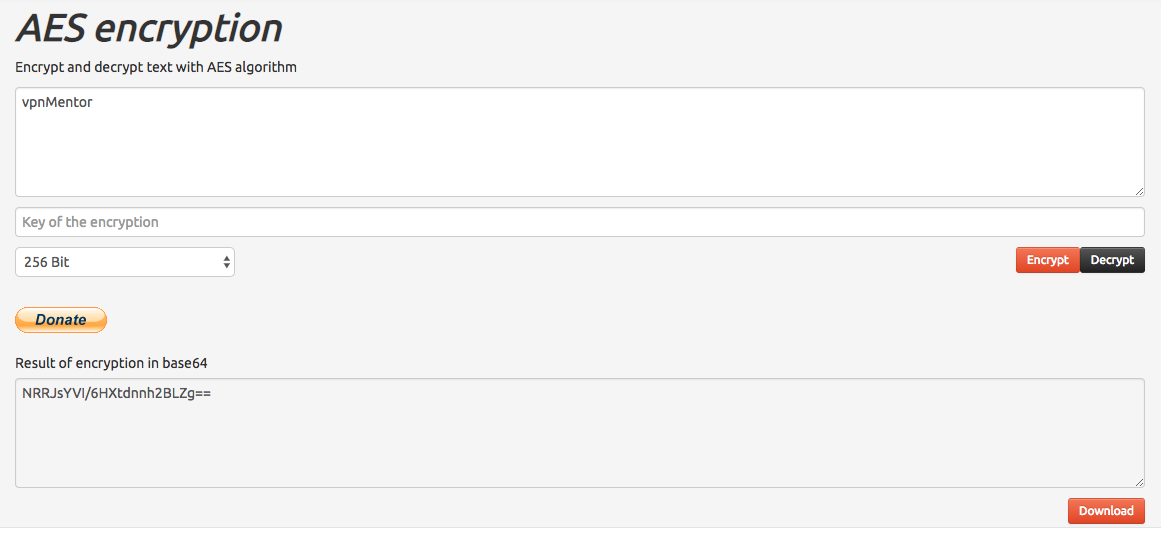

لاختبار ذلك، استخدمت مولد تشفير AES لتشفير العبارة " vpnMentor". بدون تشفير، يمكنك رؤية العبارة " vpnMentor" بوضوح، ولكن عندما تكون مشفرة، كل ما يمكنك رؤيته هو: 'NRRJsYVI / 6HXtdnnh2BLZg =='

هذه هي ميزات الأمان التي تحافظ على سلامة الصحفيين والناشطين عندما يستخدمون الاتصالات الرقمية في المناخ السياسي المضطرب. لكن الشبكات الافتراضية الخاصة ليست فقط للأشخاص في المواقع الخطرة - فهي مفتاح عدم الكشف عن الهوية، والأمن لكل مواطن عبر الإنترنت.

قد تستخدم شبكة افتراضية خاصة إذا كنت:

- أنت قلق بشأن معلوماتك الخاصة، مثل التفاصيل المصرفية عبر الإنترنت، خشية أن ينتهي الأمر بها في الأيدي الخطأ.

- أنت تقدر إخفاء هويتك على الإنترنت.

- يمكنك تحميل أو رفع التورنت في منطقة يتم فيها حظر التورنت.

- أنت تعيش في بلد ذي رقابة على الإنترنت أو مراقبة حكومية مشددة.

- أنت لا تريد أن تتبع الشركات عادات التصفح لاستهدافك بالإعلانات.

- تحتاج إلى الوصول إلى شبكة عمل أثناء السفر.

- تريد تجاوز جدار حماية الشبكة أو منع مسؤولي الشبكة من رؤية نشاط التصفح الخاص بك.

- أنت تستخدم شبكة واي فايعامة وترغب في الحفاظ على أمان الكمبيوتر.

- تستمتع بنتفليكس و خدمات المشاهدة المباشرة الأخرى وترغب في مشاهدة كتالوجات نتفليكس الكاملة في مناطق أخرى.

- أنت تؤمن بحقك في حرية الإنترنت.

مزايا استخدام VPN

التشفير من النهاية إلى النهاية: تقوم الشبكات الافتراضية الخاصة بتشفير جميع البيانات التي تنتقل عبر الاتصال.

السرعة: عادةً ما تبطئ الشبكة الافتراضية الخاصة (VPN) من سرعة اتصالك (مع جودة الشبكة (VPN)، لن يكون الفرق ملحوظًا بشكل كبير) - ومع ذلك، إذا كنت تعاني من اختناق مزود الخدمة أو ازدحام الشبكة، فيمكن لـ VPN أن تقوم بتسريع عملك.

سهولة الاستخدام: عادةً ما يكون كل ما عليك فعله لإعداد VPN الخاص بك هو تسجيل الاشتراك في التطبيق ذي الصلة وتثبيته، والاتصال بخادم من اختيارك - لا توجد مهارات فنية أو معرفة مطلوبة.

تجاوز الحجب الجغرافي والرقابة: تقوم شبكة VPN بإخفاء عنوان الآي بي الخاص بك، مما يجعل الأمر يبدو كما لو كنت تقوم بالوصول إلى الإنترنت من موقع الخادم الذي اخترته. يتيح لك هذا إمكانية الوصول بسهولة إلى مواقع الإنترنت التي تدعم المواقع الجغرافية وخدمات البث مثل نتفليكس.

كيف تعمل VPN؟

ما ستحتاجه لاستخدام VPN:

- حساب مزود VPN

- برنامج عميل خاص بمزود VPN أو تطبيق مثبت على جهازك

بمجرد قيامك بإعداد حساب اشتراك مع مزود الخدمة الذي اخترته، ستحتاج إلى فتح برنامج العميل على الكمبيوتر الخاص بك، وتسجيل الدخول وتحديد خادم للاتصال به. يعتمد الخادم الذي تختاره على احتياجاتك: إذا قمت بتحديد أولويات الأمان والسرعة، فحدد خادمًا بالقرب من موقعك الفعلي. إذا كنت تتطلع إلى تجاوز الرقابة والحجب الجغرافي، فحدد خادمًا في بلد مختلف.

بمجرد اتصالك، يقوم البرنامج بتشفير جميع بياناتك قبل توجيهها عبر نفق إلى الخادم الذي اخترته. يقوم الخادم بعد ذلك بإعادة توجيه بياناتك إلى موقع الإنترنت الذي تقوم بزيارته. نظرًا لأن الخادم يخفي عنوان الآي بي الخاص بك، فإن موقع الإنترنت يرى البيانات على أنها قادمة من الخادم وليس من جهازك، لذا فأنت مجهول تمامًا.

ما الذي تبحث عنه في VPN آمن

التشفير من الطراز العسكري: للتأكد من خصوصية بياناتك، يجب على مزود VPN الخاص بك توفير تشفير 256 بت.

حماية تسرب DNS: نظام أسماء النطاقات(DNS) هو بالنسبة للإنترنت كدفتر الهاتف. عندما تزور أحد مواقع الإنترنت، يطلب جهاز الكمبيوتر الخاص بك عنوان آي بي الخاص بموقع الإنترنت من خادم DNS الخاص بمزود خدمة الإنترنت - ولكن عندما تستخدم VPN، فإنه يتصل بـ DNS الخاص بـ VPN بدلاً من ذلك.

في بعض الأحيان، يؤدي وجود خلل أمني في الشبكة إلى توجيه طلبات DNS إلى خادم DNS الخاص بمزود الخدمة بدلاً من VPN الخاص بك، مما يسمح لمزود خدمة الإنترنت الخاص بك بالاطلاع على مواقع الإنترنت التي تقوم بزيارتها. ابحث عن VPN يوفر حماية تسرب DNS للتأكد من عدم ترك نشاط التصفح مكشوفًا أبدًا.

سياسة صارمة لعدم الاحتفاظ بالسجلات: يحتفظ معظم مزودي خدمة VPN بسجل عن نشاطك، مثل الطوابع الزمنية ومقدار البيانات المنقولة في الجلسة. بالنسبة للجزء الأكبر، يعتبر هذا النوع من الاحتفاظ بالبيانات غير ضار لأنه ليس معلومات تعريف شخصية - ولكن إذا كان مزودك يحتفظ بسجلات لكل نشاط التصفح الخاص بك، فإنك لم تعد مجهولاً عبر الإنترنت.

إذا حضرت السلطات في المكتب الرئيسي للشركة مع مذكرة للاستيلاء على جميع سجلاتها، فإن شبكة VPN التي لا تحتفظ بأي سجلات لن تتمكن من تقديم أي معلومات عنك للسلطات.

مفتاح القفل التلقائي: سوف يقوم مفتاح القفل التلقائي بفصلك عن الإنترنت في حالة انقطاع اتصال VPN الخاص بك، مما يمنع البيانات وتسريبات عنوان الآ بي.

إيجابيات وسلبيات استخدام VPN

الايجابيات |

السلبيات |

|---|---|

|

|

حول تور

ما هو تور وماذا يفعل؟

إن متصفح تور، وهو اختصار لـ The Onion Router أي جهاز التوجيه بصلي الطبقات، هو برنامج مجاني يخفي هويتك عن طريق تشفير حركة المرور الخاصة بك وتوجيهها من خلال سلسلة من الخوادم التي يشغلها المتطوعين، والمعروفة باسم العقد. عندما يتم استلام حركة المرور الخاصة بك بواسطة العقدة الأخيرة - عقدة الخروج - يتم فك تشفيرها وإعادة توجيهها إلى موقع الإنترنت الذي تقوم بزيارته.

نظرًا للتشفير متعدد الطبقات، يمكن لكل عقدة على الشبكة فقط رؤية عنوان آي بي العقد قبله وبعده (باستثناء عقدة الإدخال، والتي يمكن أن ترى الآي بي الحقيقي الخاص بك)، ويمكن لعقدة الخروج فقط رؤية البيانات المشفرة. يمنع تور ربط نشاط التصفح بك - يمكن أن يرى الجواسيس حركة المرور الخاصة بك بمجرد ترك الشبكة، ولكن لا يمكنهم معرفة أصلها.

ومع ذلك، نظرًا لأن عُقد تور يتم تشغيلها بواسطة متطوعين، يمكن لأي شخص إعداد عقدة خروج ومشاهدة حركة مرور نص عادي يغادرها - بما في ذلك المتسللين والجواسيس. عادةً ما تحصد العقد السيئة معلومات مثل تفاصيل تسجيل الدخول إلى مواقع الإنترنت والمعلومات الشخصية ورسائل الدردشة عبر الإنترنت ورسائل البريد الإلكتروني. هناك طريقتان لمكافحة هذا:

- تجنب إرسال رسائل خاصة ومعلومات حساسة عبر اتصالك. لا تسجل أبدًا في مواقع الإنترنت ما لم تستخدم بروتوكول الاتصال الآمن HTTPS

- استخدم VPN بالاشتراك مع متصفح تور لتشفير معلوماتك الحساسة وتفاصيل تسجيل الدخول - سنتحدث عن ذلك بمزيد من التفاصيل أدناه

الوصول إلى المواقع المخفية

متصفح تور هو أيضًا مدخل إلى شبكة الإنترنت المظلمة، وهو نوع من مواقع الإنترنت السرية. فهي موطن لآلاف العمليات الجنائية عبر الإنترنت - ولكنها أيضًا ملاذًا للأشخاص الذين يحتاجون إلى مشاركة المعلومات دون الكشف عن هويتهم. على سبيل المثال، تقوم صحيفة نيويورك تايمز بتشغيل صندوق تأمين على شبكة الإنترنت المظلمة بحيث يمكن للمبلغين عن المخالفات إرسال الملفات والمعلومات دون المساس بهويتهم. ولكن لا تدع هذا يخيفك - فالناس العاديون يستخدمون متصفح تور أيضًا!

العديد من المواقع المشهورة لديها إصدارات.onion مخفية لا يمكنك الوصول إليها إلا باستخدام متصفح تور. وفيما يلي بعض الأمثلة على ذلك:

الفيسبوك: على الرغم من أن سمعة فيس بوك مؤخرًا في الحفاظ على الخصوصية لم تعد جيدة، يستخدم الفيسبوك عنوان.onion بحيث يتمكن الناس في المناطق ذات الرقابة المشددة استخدامه للاتصال بالموقع.

ProPublica: أطلقت ProPublica موقع.onion بحيث يستطيع القراء الوصول إليه بدون قلق بشأن المراقبة الرقمية، لا سيما في المناطق التي يخضع فيها موقع ProPublica للحجب.

DuckDuckGo: هو محرك بحث قوي، ولكن بخلاف غوغل، لا ينتهك خصوصيتك. إذا كنت تستخدم غوغل على متصفح تور، فسيتم قصفك باستخدام الكابتشا للتأكد من أنك لست روبوتًا - ولكن DuckDuckGo يحل هذه المشكلة ويتفوق في أخذ مكان غوغل.

يمكنك استخدام متصفح تور في حالة:

- أنت مهتم بإخفاء نشاط التصفح الخاص بك.

- أنت تعيش في بلد تتسم بقوانين مراقبة حكومية صارمة.

- تحتاج إلى تجاوز الرقابة للوصول إلى المحتوى المحظور أو التحدث بحرية عبر الإنترنت.

- تريد منع المواقع من مشاهدة محفوظات الاستعراض الخاصة بك واستخدامها لاستهداف الإعلانات.

- تريد الحفاظ على حقك في الحرية عبر الإنترنت.

مزايا استخدام تور

إنه مجاني: يعد متصفح تور بشكل عام الحل الأمني الأكثر فعالية من حيث التكلفة - أي أنه مجاني.

عدم الكشف عن هويتك بالكامل: لا يقوم متصفح تور بتسجيل نشاط التصفح الخاص بك، ولن تحتاج إلى تسجيل الدخول لاستخدامه، وبما أنه مجاني، فإنه لا يحتفظ بسجل لمعلوماتك المالية.

صعب الإغلاق: تنتشر خوادم تور في جميع أنحاء العالم، مما يجعل من المستحيل على السلطات إغلاقها. على عكس VPN، لا يوجد مكتب رئيسي أو خادم رئيسي يمكن أن يتعرض للهجوم أو يكون مهددًا بالخطر.

الشبكات الافتراضية الخاصة هي شركات، لذلك فهي معرضة لخطر الإغلاق أو المنع، مما يجعلك تبحث عن (وتدفع مقابل) مزود آخر إذا تعرضت الشركة لمثل تلك الإجراءات - وهي قضية لن تواجهها مطلقًا مع تور.

كيف يعمل تور؟

ما ستحتاجه لاستخدام متصفح تور:

- متصفح تور أو نظام التشغيل.

يحدد برنامج تور مسارًا من جهازك عبر عقدتين تم تحديدهما عشوائيًا إلى عقدة الخروج. ثم يقوم بتطبيق ثلاث طبقات من التشفير على حزمة البيانات الخاصة بك ويرسلها إلى العقدة الأولى.

تقوم العقدة الأولى على الشبكة بإزالة الطبقة الخارجية من التشفير. تخبرك المعلومات المضمنة في هذه الطبقة بمكان إرسال حزمة البيانات التالية، ثم تقوم العقدة الثانية بتكرار هذه العملية.

عندما تصل حركة المرور الخاصة بك إلى عقدة خروج الشبكة، تتم إزالة الطبقة الأخيرة من التشفير. لا يكشف هذا عن وجهتك النهائية للبيانات فحسب بل أيضًا المعلومات التي تحملها - بما في ذلك أي معلومات حساسة قد تكون دخلت إليها في البداية.

يستخدم متصفح تور العقد الثلاثة نفسها لمدة 10 دقائق تقريبًا قبل أن ينشئ مسارًا جديدًا تمامًا لحركة المرور الخاصة بك.

إيجابيات وسلبيات استخدام تور

الايجابيات |

السلبيات |

|---|---|

|

|

ما هو أفضل حل للخصوصية عبر الإنترنت: متصفح تور أو VPN؟

VPN هو أفضل حل للخصوصية عبر الإنترنت

يحظى تور باحترام واسع النطاق بسبب قدرته على إخفاء هوية حركة المرور على الإنترنت، ولكنه محدود وعرضة للهجمات وتسريبات البيانات.

يمكن لأي شخص إنشاء وتشغيل عقدة، حتى المتسللين والجواسيس. لا توفر متصفح تور تشفيرًا من طرف إلى طرف، لذا ما لم تكن تدخل إلى موقع إنترنت تم تمكين بروتوكول الاتصال الآمن HTTPS عليه، أو تستخدم الإنترنت المظلم، يمكن لمالك عقدة الخروج التي تستخدمها أن يرى بياناتك وجهتها.

لذلك، إذا كنت قد استخدمت متصفح تور لإرسال معلومات حساسة أو تسجيل الدخول إلى موقع إنترنت، فإن الشخص الذي يملك عقدة الخروج لديه الآن حق الوصول إلى هذه المعلومات أيضًا. توفر الشبكات الافتراضية الخاصة تشفيرًا من النهاية إلى النهاية، مما يجعل البيانات الخاصة بك غير مرئية للمتطفلين والجواسيس بنسبة 100٪.

ما لم تكن تستخدم نظام التشغيل متصفح تور، فإنه يحمي فقط البيانات التي تنتقل عبر متصفحك. ستعمل شبكة VPN على تشفير جميع البيانات التي تنتقل عبر اتصالك.

تقدم معظم شبكات VPN (الشبكة الافتراضية الخاصة) مفاتيح قفل تقطع اتصالك بالإنترنت لمنع البيانات غير المحمية من مغادرة شبكتك في الحالات النادرة التي ينقطع فيها الاتصال.

لا يمكن أن تنقطع شبكة تور بنفس الطريقة، لكنها يمكن أن تحتوي على نقاط اتصال سيئة تحصد بياناتك. على عكس VPN، لا يحتوي متصفح تور على مفتاح قفل يمكنه اكتشاف خطأ مثل هذا، لذا إذا تعرضت إحدى العقد للخطر، فسيتم كشف بياناتك.

تعاني الشبكات الافتراضية الخاصة أيضًا من بعض العيوب، ولكن عند استخدام شبكة افتراضية خاصة، يواجهك خطر أقل في التعرض للقرصنة أو تسرب بياناتك. ومع ذلك، فإن أقوى الحلول الأمنية عبر الإنترنت هي دمج VPN مع متصفح تور. سنناقش هذا بمزيد من التفصيل أدناه.

جدول المقارنة: VPN مقابل متصفح تور

في ما يلي كيفية المقارنة بين الاثنين:

تور |

VPN |

|

| التكلفة: | مجاني | رسوم اشتراك ميسورة - عادة بدون عقد |

| التشفير: | نعم، ولكن فقط إلى عقدة الخروج. | نعم، التشفير من البداية إلى النهاية. |

| عدم الكشف عن هويتك: | نعم، لكن برامج المراقبة يمكنها اكتشاف متى يكون متصفح تور قيد الاستخدام. | نعم. |

| ميزات الأمان الأخرى: | يمكن استخدامها بالتزامن معObfsproxy. | بحسب المزود:

مفتاح القفل التلقائي، حماية واي فايتلقائيًا، منع تسرب نظام أسماء النطاقات، سياسات عدم الاحتفاظ بالسجلات، Obfsproxy، وأكثر من ذلك. |

| توافق الأجهزة | لينكس وماك وويندوز وأندرويد | جميع المنصات، بما في ذلك أجهزة التوجيه. |

| المشاهدة المباشرة: | لا يُوصى باستخدام متصفح تور للمشاهدة المباشرة نظرًا لأن الاتصال يكون بطيء جدًا. | نعم - تعتبر شبكات VPN مثالية للمشاهدة المباشرة. |

| استخدام التورنت: | معظم نقاط الخروج تمنع حركة المرور من وإلى التورنت. | نعم – بحسب المزود. |

| سهولة الاستعمال: | من السهل إعداد المتصفح، ولكن غالبًا ما يتطلب المزيد من التهيئة. | من السهل جدا استخدامه، عظيم للمبتدئين. |

| السرعة: | بطيء. | سرعة عالية |

VPN + متصفح تور : تركيبة رابحة

إذا كنت ترغب في حماية اتصالك بأقوى حلول الخصوصية على الإنترنت، قم بدمج VPN الخاص بك مع متصفح تور.

يعمل بروتوكول تشفير VPN على منع العقد الخبيثة من رؤية عنوان آي بي الخاص بك ونشاطه، بالإضافة إلى منع مزودو خدمة الإنترنت وهيئات المراقبة من اكتشاف استخدام متصفح تور – ففي نهاية المطاف، أنت لا ترغب في إثارة الشبهات حول نشاطك على الإنترنت. سيسمح لك ذلك أيضًا بالوصول إلى مواقع الإنترنت التي تحظر مستخدمي متصفح تور.

هناك طريقتان للجمع بين VPN و متصفح تور:

تور عبر VPN

عندما تستخدم متصفح تور عبر الشبكة الافتراضية، ستقوم أولاً بالاتصال بشبكة VPN قبل فتح متصفح تور. ستقوم شبكة VPN بتشفير حركة المرور الخاصة بك قبل إرسالها عبر شبكة متصفح تور، مما يخفي استخدامك متصفح تور عن مزود خدمة الإنترنت الخاص بك.

باستخدام متصفح تور عبر VPN، يتعذر على مزود VPN الخاص بك رؤية البيانات التي ترسلها عبر متصفح تور، ولكن يمكنه أن يرى أنك متصل بها. لا تستطيع عقدة إدخال متصفح تور رؤية عنوان آي بي الحقيقي الخاص بك ؛ سوف ترى بدلا من ذلك عنوان بروتوكول الإنترنت الخاص بخادم VPN الخاص بك، مما يزيد من سرية هويتك.

ومع ذلك، لا يتم تشفير حركة المرور الخاصة بك عند ترك شبكة متصفح تور، لذلك لا يحميك متصفح تور عبر VPN من عقد الخروج الضارة. لذلك، ستظل بحاجة إلى توخي الحذر بشأن إرسال معلومات حساسة عبر اتصالك.

استخدم متصفح تور على VPN في الحالات التالية:

- إذا كنت تحتاج إلى إخفاء استخدامك لتور عن مزود خدمة الإنترنت الخاص بك وهيئات المراقبة الحكومية

- إذا كنت تحتاج إلى إخفاء حركة المرور الخاصة بك عن مزود VPN الخاص بك.

- إذا كنت لا ترسل معلومات شخصية مثل تفاصيل تسجيل الدخول عبر اتصالك.

كيفية إعداد متصفح تور عبر VPN:

1. افتح تطبيق VPN وقم بالاتصال بشبكة VPN.

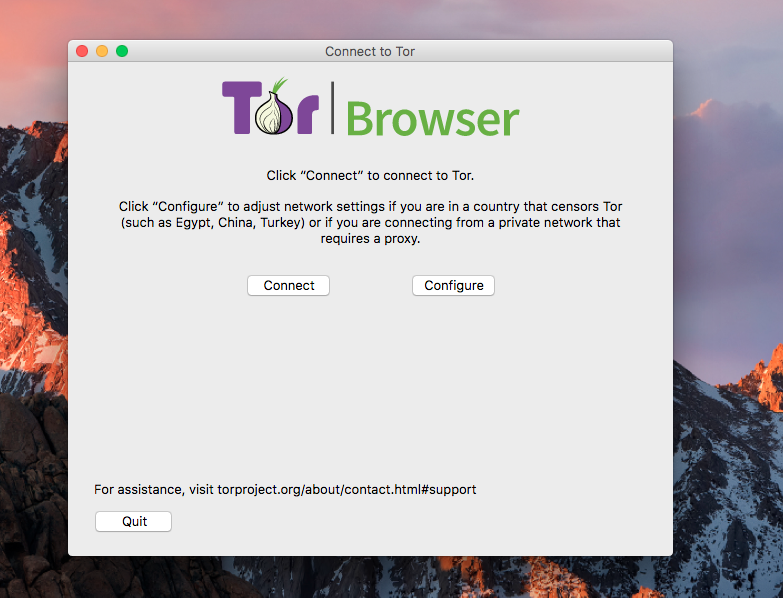

2. افتح متصفح تور. بمجرد تحميله، سترى هذه الصفحة:

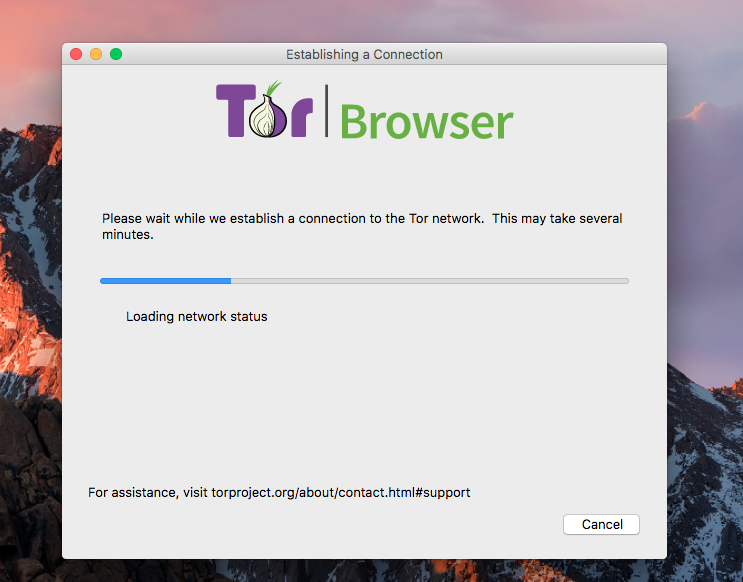

3. انقر فوق الاتصال، وانتظر حتى يقوم متصفح تور بتأسيس اتصال.

4. أنت على استعداد لتصفح الإنترنت بأمان وسرية.

VPN عبر تور

يعمل VPN عبر متصفح تور في الاتجاه المعاكس لاستخدام تور عبر VPN. ستحتاج أولاً إلى الاتصال بالإنترنت ثم تسجيل الدخول إلى VPN من خلال شبكة متصفح تور. تتطلب هذه الطريقة مزيدًا من الدراية الفنية أيضًا، لأنك ستحتاج إلى تهيئة عميل VPN الخاص بك للعمل مع متصفح تور.

بدلاً من الاتصال مباشرة بالإنترنت، تقوم عقدة خروج متصفح تور بإعادة توجيه حركة المرور إلى خادم VPN الخاص بك. هذا يزيل خطر حدوث اختراقات ضارة بسبب فك تشفير حركة المرور الخاصة بك بعد ترك شبكة متصفح تور.

على الرغم من أن عقدة الإدخال الخاصة بشركة تور لا تزال ترى عنوان آي بي الخاص بك، إلا أن شبكتك الافتراضية الخاصة ستشاهد عنوان نقطة الخروج فقط. لن يتمكن مزود خدمة الإنترنت من رؤية اتصالك بشبكة (VPN)، ولكن يمكن أن يرى أنك تستخدم متصفح تور. نظرًا لأنه يمكنك تحديد الخادم البعيد الذي تستخدمه شبكة افتراضية خاصة، فمن السهل تخطي الحجب الجغرافي والرقابة باستخدام هذه الطريقة أيضًا.

استخدم VPN عبر متصفح تور في حالة:

- إذا كنت تريد حماية الاتصال الخاص بك ضد عقد الخروج الخبيثة.

- تريد إخفاء استخدام VPN عن مزود خدمة الإنترنت.

- أنت بصدد نقل معلومات حساسة عبر اتصالك، مثل تفاصيل تسجيل الدخول والرسائل الخاصة.

- تحتاج إلى تجاوز الحجب الجغرافي.

الملخص

VPN هي أدوات قوية لحماية بياناتك وإخفاء هويتك على الإنترنت.

يمكنك استخدام VPN لفتح الإنترنت بأمان وسرية مع حماية نفسك من المتطفلين والجواسيس والهجمات الخبيثة. ولكن عندما تجمع VPN مع متصفح تور، ستحصل على قوة خصوصية مطلقة عبر الإنترنت.

سواء كنت تبحث عن حماية معلوماتك الشخصية، مثل التفاصيل المصرفية ونشاط التصفح، أثناء تصفحك، أو تحتاج إلى تجنب المراقبة عبر الإنترنت لممارسة حقك في حرية الكلام، فإننا نوصي باستخدام VPN عبر متصفح تور.

إذا كنت تبحث عن VPN موثوقًا به مع ميزات أمان من الدرجة الأولى، فراجع قائمة أفضل خمسة لدينا. تأتي جميعها مع فترات تجريبية مجانية و/ أو ضمانات استرداد الأموال، حتى تتمكن من تجربتها بدون مخاطر لمعرفة ما إذا كانت مناسبة لاحتياجاتك.

للحصول على أفضل قيمة على الشبكات الافتراضية الخاصة، لا تفوّت عروض VPN وأكواد الخصم.

مقالات أخرى قد تهمك:

مقارنة بروتوكول VPN

ماذا تعرف غوغل عنك؟

ما هو مفتاح القفل؟

أفضل VPN لا يحتفظ بالسجلات

يرجى التعليق بكيفية تحسين هذا المقال. ملاحظاتك تهمنا!