ما هو الفرق بين تسريبات اسم النطاق وعنوان بروتوكول الإنترنت؟ (وكيفية منعهما)

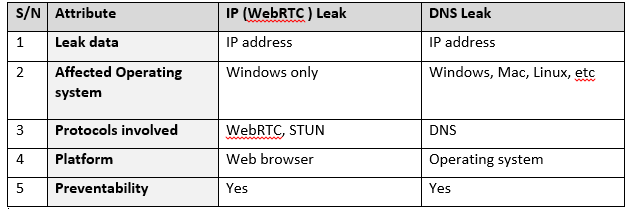

نظرًا للقلق بشأن الخصوصية وغيرها من المخاوف المتعلقة، يفضل بعض مستخدمي الإنترنت استخدام خدمة VPN لإخفاء عنوان IP الفعلي وتشفير بياناتهم أثناء تصفح الويب. ومع ذلك، كل هذه الأهداف يمكن أن تذهب سدى إذا ما تم تسريب البيانات الشخصية الخاصة بك بسبب عيب أمني. هناك طريقتان رئيسيتان يمكن من خلالها للـ VPN الخاص بك تسريب البيانات الشخصية الخاصة بك أو عنوانك على الإنترنت IP: تسريب نظام أسماء النطاقات DNS وتسريب بروتوكول التواصل الحي WebRTC (IP).

ما هو تسريب نظام أسماء النطاقات DNS؟

إذا كنت قد استخدمت الإنترنت من قبل في أي وقت، فلابد وأنك قد سمعت بنظام أسماء النطاقات حتى لو لم تدرِ بذلك. يحتفظ نظام أسماء النطاقات بقاعدة بيانات لأسماء النطاقات (مثل vpnmentor.com) ويترجمها إلى عناوينها الرقمية (بروتوكول الإنترنت أو IP) والتي تعد مطلوبة لتحديد موقع الموارد على الإنترنت. فهي تعادل دليل الهاتف بالنسبة للإنترنت.

أسماء النطاقات هي للاستهلاك البشري فقط، تفهم أجهزة الكمبيوتر الأرقام في شكل عناوين IP فقط (204.226.212.168) والتي قد لا يكون من السهل على البشر تذكرها (وهنا تكمن الحاجة إلى DNS). كلما زرت موقعًا لطلب صفحة ويب، يتصل جهاز الكمبيوتر بخادم نظام أسماء النطاقات وبمزود خدمة الإنترنت لطلب عنوان IP الخاص بموقع الويب. عند استخدام خدمات حماية الخصوصية مثل VPN، عادة ما يتصل جهاز الكمبيوتر بخادم VPN الذي يقدم لك الخدمة لحصول على أسماء النطاقات بدلاً من الاتصال بـ DNS الخاص بمزود خدمة الإنترنت الخاص بك.

كيف يحدث ذلك؟

يوجد عيب أمني يسمح أحيانًا بإعادة توجيه طلبات DNS إلى خادمات DNS الخاصة بمزود خدمة الإنترنت، على الرغم من استخدامك لخدمة VPN لمحاولة إلغائها. يعرف هذا الخلل باسم تسريب DNS. ينتج عن استعلام DNS غير مشفر يتم إرساله بواسطة الكمبيوتر خارج نفق VPN الذي تم إنشاؤه. وينشأ هذا الخلل من عدم تمتع أنظمة التشغيل بمفهوم نظام أسماء النطاقات الموحد (الجماعي). يمكن لكل واجهة شبكة أن يكون لها DNS الخاص بها، و- في ظل ظروف مختلفة - سيقوم النظام بإرسال استعلامات DNS مباشرة إلى مزود خدمة الإنترنت الخاص بك أو خوادم الطرف الثالث الأخرى (انظر الرسم البياني أدناه) دون احترام البوابة الافتراضية وإعدادات DNS الخاصة بخدمة VPN لديك، وبالتالي يتسبب في حدوث التسريب.

يسمح الخلل لمزود خدمة الإنترنت أو المتنصت بمعرفة المواقع التي يزورها المستخدم. عند استخدام الشبكة الافتراضية الخاصة واكتشاف أن عنوان بروتوكول الإنترنت الفعلي الخاص بك يتسرب، فإن هذا يعني أنه يتم أيضًا إعادة توجيه طلبات DNS إلى مزود خدمة الإنترنت الخاص بك بدلاً من موفر الشبكة الافتراضية الخاصة. يقوم بعض مزودي خدمة الإنترنت بتنفيذ تقنية تسمى "بروكسي DNS شفاف " والتي تجبر جهاز الكمبيوتر الخاص بك على استخدام خدمة DNS لديهم لجميع عمليات بحث الـ DNS حتى عند تغيير إعدادات DNS الخاص بك إلى إعدادات أخرى بخلاف إعداداتهم.

ما هو تسريب ويب آر تي سي (IP)؟

في عام 2015، نشر الباحث الأمني دانيال روسلر توضيحًا بشأن خلل أمني يسمح للمتنصت بالاستفادة من برنامج واجهة خاصة (API) مدمج بمعظم متصفحات الويب يسمى اتصال الإنترنت الحي (ويب ىر تي سي) للكشف عن عنوان الـ IP الفعلي الخاص بالمستخدم، حتى إذا كانت متصلًا عن طريق شبكة افتراضية خاصة (VPN). وعادة ما تستخدم تقنية ويب آر تي سي من قبل أجهزة الكمبيوتر في شبكات مختلفة لاتصال المتصفح إلى المتصفح، ومشاركة الملفات عبر النظراء P2P والمكالمات الصوتية ومكالمات الفيديو وغيرها.

كيف يحدث ذلك؟

كل ما يتطلبه الأمر هو بضعة أسطر من التعليمات البرمجية لخداع ويب آر تي سي للكشف عن عنوان IP الحقيقي الخاص بك عن طريق الاتصالات مع خادم على الإنترنت معروف باسم ستان (اقتحام جلسات نات). يسمح خادم ستان لأجهزة الكمبيوتر والأجهزة في الشبكة الداخلية بمعرفة عناوين IP (الإنترنت) العامة. كما تستخدم الشبكات الافتراضية الخاصة أيضًا خوادم ستان لترجمة عنوانك على الشبكة الداخلية إلى عنوان إنترنت عام والعكس. ولتحقيق ذلك، يحتفظ خادم ستان بقاعدة بيانات لكل من عنوان الإنترنت (IP) المستند إلى الشبكة الافتراضية الخاصة (VPN) وعنوان IP الداخلي المحلي أثناء الاتصال.

هذا التسريب لا علاقة له بمدى تأمين VPN الخاص بك ولكنه يعتمد تمامًا على مدى ضعف بروتوكول ويب آر تي سي نفسه داخل المتصفح الخاص بك. عندما يقبل ويب آر تي سي في المتصفح الخاص بك الاستعلامات من خادم ستان، فإنه يرسل مرة أخرى ردًا على خادم ساون والذي يظهر كل من عنوان IP الخاص (الشبكة الداخلية) والعام (الإنترنت) وغيرها من البيانات.

ويمكن بعد ذلك الوصول إلى نتيجة الطلبات، التي هي بالأساس عنوان IP الفعلي للمستخدم، عن طريق برنامج صغير يسمى جافا سكريبت. والشرط الوحيد لهذا العمل هو دعم ويب آر تي سي في المتصفح وبرنامج جافا سكريبت. إذا تم تمكين ويب آر تي سي على المتصفح الخاص بك، فإنه عادة ما يقبل طلب ستان وإرسال استجابة إلى الخادم ستان.

وخلاصة القول هنا هو أنه لا يوجد نظام مثالي. فبين فترة وأخرى يظه عيب هنا أو هناك. ولذلك فمن المهم أن تستخدم مزود VPN ذا سمعة موثوقة يستجيب بشكل استباقي لمخاطر الضعف عند حدوثها. تأكد من اختبار الشبكة الافتراضية الخاصة لديك ضد تلك التسربات وقم باتخاذ خطوات لإصلاحها.

يرجى التعليق بكيفية تحسين هذا المقال. ملاحظاتك تهمنا!