ما المقصود بالتشفير؟ وكيف يعمل؟

يستخدم التشفير في الوقت الحاضر حتى في أبسط التطبيقات. نظرًا لأنه من السهل جدًا اختراق معلوماتك عبر الإنترنت، فإن تشفير المعلومات وأنواع التشفير الأخرى هي أفضل الأدوات المتاحة لحماية معلوماتك.

تستخدم معظم التطبيقات والبرامج نوعًا من التشفير. تستخدم أفضل الشبكات الافتراضية الخاصة تشفير من نوع AES مع مفاتيح 256 بت، وهو أحد الأسباب التي تجعل VPN أفضل طريقة لتأمين نشاطك على الإنترنت.

تستخدم التطبيقات الأخرى الشائعة مثل واتساب وجي ميل أيضًا نوعًا من التشفير.

ولكن بينما نستخدم التشفير في حياتنا اليومية، فإن معظمنا لا يعرف كيف يعمل.

لمساعدتنا على فهم كيفية عمل التشفير، سننظر إلى مثال عملي.

مشكلة القنوات المفتوحة

تخيل غرفة دردشة عادية عبر الإنترنت حيث يمكن للمستخدمين التواصل مع بعضهم البعض عبر الرسائل نصية. كيف يمكننا بناء غرفة دردشة آمنة مع رسائل مشفرة؟

الخطوة الأولى لتنفيذ ذلك هي قناة اتصال بسيطة تستند إلى بروتوكول التحكم بالنقل TCP. نظرًا لعدم وجود أمان، فإن كل رسالة يرسلها المستخدمون ستكون عرضة للهجوم.

لذا فعندما يقوم فردين بمراسلة بعضهما البعض، يمكن للمهاجمين أن يعترضوا طريق الرسائل ويبدؤوا بالتنصت. هذا هو ما يعرف باسم هجوم الرجل في المنتصف. يمكن للقراصنة أيضًا تغيير الرسائل وإعادة توجيهها.

من الممكن حدوث هذا لأن قناة الاتصال الافتراضية تنقل الرسائل على هيئة نصوص عادية. وهي تفعل نفس الشيء مع جميع اتصالات بروتوكول HTTP عبر شبكات واي فاي المفتوحة. من الواضح أننا نحتاج إلى نظام أفضل.

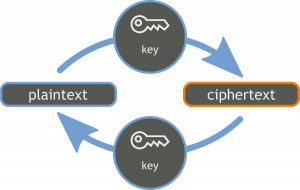

التشفير المتماثل

يستخدم التشفير المتماثل خوارزمية تقوم بتحويل رسالة النص الأصلي إلى رسالة مشفرة بنص مرمّز باستخدام مفتاح تشفير. يتم استخدام نفس المفتاح بواسطة المستلم لتحويل النص المشفر مرة أخرى إلى نص عادي. دعونا نطبق هذا على طلبنا.

عندما يرغب فردان في التواصل النصي بالرسائل مع بعضهما البعض، يقوم الشخص الأول بتشفير الرسالة بمفتاح متماثل. عندما يتلقى الشخص الثاني الرسالة فإنه يستخدم نفس المفتاح لفك تشفير الرسالة. وبدون ذلك لا يمكن للمهاجمين الوصول إلى الاتصالات المشفرة بين المستخدمين، مع الحفاظ على السرية.

عادة ما يتم إنشاء مفتاح متماثل لكل جلسة و غير صالح للاتصال اللاحق. والذي يسمى مفتاح جلسة.

ومع ذلك، هناك أوجه قصور لهذا النهج:

- المدى وقابلية التوسع: هذا الحل ليس قابلاً للتوسع. إذا أراد 1000 مستخدم التواصل مع بعضهم البعض، فسيحتاج كل واحد منهم إلى 999 مفتاحًا مختلف لإنشاء قناة آمنة.

- توزيع المفاتيح: افترضنا أنه سيكون بإمكان الطرفين الوصول إلى المفتاح المتماثل، ولكن كيف سيحصلان على هذا المفتاح في المقام الأول؟ إذا قام الشخص الأول بإنشاء مفتاح متماثل (مفتاح جلسة عمل) وإرساله إلى الشخص الثاني، يمكن عندها للمهاجم اعتراض الجلسة وفك تشفير أي اتصال آخر.

إذن ما هي الخطوة التالية؟

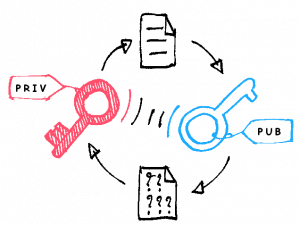

التشفير غير المتماثل

يستخدم التشفير غير المتماثل مفتاحين - مفتاح خاص وآخر عام. عندما يتم تشفير النص العادي بمفتاح عام، يمكن فك تشفيره فقط باستخدام المفتاح الخاص والعكس صحيح.

يساعدنا هذا في حل مشكلة المفتاحين المتماثلين. التشفير غير المتماثل أبطأ من التشفير المتماثل، لذلك عادةً، يتم استخدام كلاهما على التوالي. دعونا نرى كيف يتم ذلك:

يمتلك كل مستخدم زوج مفاتيح عام - خاص. المفتاح العام متاح ومعروف للجميع، إلا أن المفتاح الخاص سري ومحمي من قبل المالك.

عندما يريد شخص أ إرسال رسالة إلى شخص ب، فإن (أ) يقوم أولاً بإنشاء مفتاح متماثل لجلسة العمل. ثم يقوم (أ) بتشفيره بمفتاح شخص (ب) العام. بما أن (ب) يمتلك المفتاح الخاص المناظر، يمكنه وحده فك تشفير الرسالة والحصول على مفتاح الجلسة.

من الآن فصاعدًا، يمكن استخدام مفتاح الجلسة لتشفير وفك تشفير الرسائل بين الاثنين. هذا يحل مشكلة توزيع المفاتيح دون المساس بالسرعة، حيث يتم استخدام التشفير غير المتناظر الأبطأ فقط من أجل المصافحة الأولية.

لقد قمنا أيضًا بحل مشكلة قابلية التوسع لأن الجميع يحتاج إلى زوج مفاتيح عام-خاص واحد للتواصل مع بعضهم البعض.

لقد تحسن النظام الآن بشكل كبير، لكنه لا يزال غير مؤمن بالكامل. لا نزال نواجه مشاكل مع:

- المصادقة: نحن نستخدم مفتاح الشخص (ب) العام كنقطة بداية، ولكن كيف حصلنا عليه؟ قد يكون المفتاح العام الذي تلقيناه أولاً إما من الشخص (ب) أو من منتحل أو مهاجم. لذلك بينما نتواصل بأمان، يكون مع الشخص الخطأ.

- سلامة البيانات: يمكن تغيير الرسالة أثناء نقل البيانات. سنرغب في التأكد من عدم التلاعب بالبيانات.

الشهادات والتوقيعات الرقمية

تتطلب المصادقة نظام ثقة. يضمن المرجع المصدق الموثوق (CA) أن المفتاح العام ينتمي إلى شخص معين. يقوم كل مستخدم من مستخدمي النظام بتسجيل شهادة رقمية مع المرجع المصدق (CA). تحتوي هذه الشهادة على معلومات هوية المالك والمفتاح العام.

لذلك، عندما يريد شخص (أ) التواصل مع شخص (ب)، يمكنه التأكد من المرجع المصدق من أن المفتاح العمومي الذي استلمه ينتمي بالفعل إلى شخص (ب). هذه أيضًا طريقة عمل HTTPS على الإنترنت. ترتبط شهادة الجذر الواحدة بشهادات فرعية مختلفة ذات توقيعات رقمية (الموضحة أدناه).

لذا، كيف نعرف أن الشهادة المستلمة هي من المرجع المصدق الجذري وليس من المهاجم؟ عادةً، تكون الشهادات الجذرية من المرجع المصدق الموثوق به مضمنة في المتصفح، مما يمنحنا خطًا أساسيًا موثوقًا به.

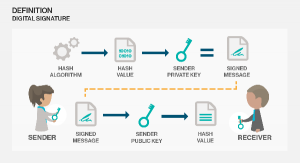

يمكن حل مشكلة سلامة البيانات باستخدام التوقيعات الرقمية (لا ينبغي الخلط بينه وبين الشهادات الرقمية).

عندما يريد شخص (أ) إرسال رسالة إلى شخص (ب)، يقوم أولاً بإنشاء مفتاح للجلسة ويقوم بتشفيره باستخدام مفتاح شخص (ب) العام. دعنا نسمي حزمة البيانات هذه "الجزء 1". ثم نقوم بتجزئة للرسائل باستخدام أحد خوارزميات التجزئة المتوفرة (MD5 / SHA256). تجزئة رسالة هو تحويل أحادي الاتجاه من بايت بطول متغير إلى واحد بطول ثابت.

لا يمكنك الحصول على الرسالة الأصلية من قيمة التجزئة، ومن غير المحتمل إحصائيًا أن يكون لرسالتين نفس قيمة التجزئة.

بعد إنشاء التجزئة، يقوم الشخص (أ) بتشفير الرسالة بمفتاحه الخاص. وهذا ما يسمى بالتوقيعات الرقمية حيث يمكن استخدامه للتحقق من أن الرسالة قد أتت من الشخص (أ) ولم يتم التلاعب بها.

يتم تشفير التوقيع الرقمي والرسالة الأصلية مع مفتاح جلسة العمل. دعنا نسمي هذا الجزء "جزء 2". هذا ما لدينا الآن:

"الجزء 1= مفتاح الشخص (ب) العام ---> (مفتاح الجلسة)

الجزء 2= مفتاح الجلسة ---> (الرسالة+ التوقيع الرقمي)

يرسل الشخص (أ) كل من الجزء أ والجزء ب إلى الشخص (ب) وبما انه يمتلك المفتاح الخاص، لا يمكن لأي شخص إلا الشخص (ب) وحده فك تشفير الجزء 1 والوصول إلى مفتاح الجلسة.

بعد ذلك، يستخدم مفتاح جلسة العمل هذا لفك تشفير "الجزء 2" واسترداد الرسالة والتوقيع الرقمي. ثم يستخدم المفتاح العام للشخص (أ) لفك تشفير التوقيع الرقمي واسترداد تجزئة الرسالة. يحسب الشخص (ب) تجزئة الرسالة ويقارنها بالتجزئة من الخطوة السابقة.

إذا تطابقت التجزئتين، فهذا يعني أنه تم الحفاظ على سلامة البيانات ولم يحدث أي تلاعب.

كما ترون، لقد أنشأنا الآن نظامًا آمنًا تمامًا.

باستخدام الشهادات والتوقيعات الرقمية، يمكننا إنشاء نظام مصادقة مشفر سريع وآمن وسري وقابل للتحجيم.

الآن بعد أن تعرفت على كيفية عمل التشفير، تحقق من شبكات VPN المفضلة لدينا حتى تتمكن من رؤيتها يمكنك أن ترى ذلك.

يرجى التعليق بكيفية تحسين هذا المقال. ملاحظاتك تهمنا!