لماذا تحتاج إلى VPN لتحميل التورنت

كثير من الناس في الولايات المتحدة يتذكرون ذروة نابستر بنوستالجيا حالمة.

في الفترة من حزيران / يونيه 1999 إلى تموز / يوليه 2001، كان هناك كاتالوج مجاني لا ينتهي من الموسيقى متاح دون أي تكلفة.

ولكن مثل كل الأحلام، انتهى أمر ذروة نابستر. استيقظ الجميع ليجدوا أن جمعيات صناعة الموسيقى ومحاميهم قد اتخذوا اجراءات لترشيع يمنع مشاركة ملفات الخدمات والملفات كبيرة كانت أم صغيرة.

تحول نابستر ليصبح متجر موسيقى على الانترنت، يقدم خدمة الموسيقى رابسودي. وسعى مشاركو الملفات للبحث عن منصة جديدة.

من هذه الفوضى، تطور مجتمع التورنت.

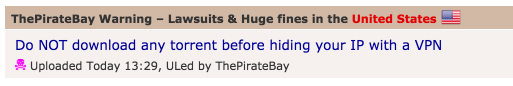

نعم، التداعيات القانونية ل "تحميل التورنت" باهظة في الولايات المتحدة، ولكن مجتمع تبادل الملفات مثابر. في الواقع، وبفضل الإنترنت السريع بسرعة البرق والشبكات الافتراضية الخاصة، يشغل تحميل التورنت أكثر من 6٪ من ذروة حركة المرور على الإنترنت في يوم معين.

في هذه المقالة، سنشرح الحالة الحالية للتورنت، ونسلط الضوء على دور شبكة VPN الهام في الأمر، ونقوم بتفصيل بعض المخاطر الكامنة فيها.

شرح ملفات تورنت

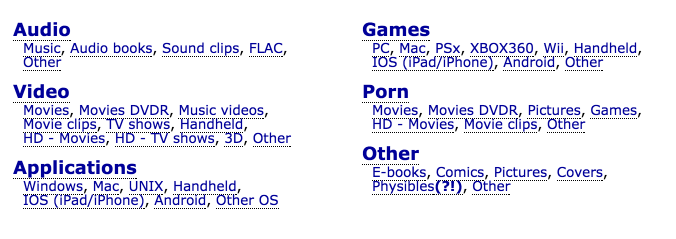

ملفات تورنت هي ملفات محتوى الوسائط. وهي الصوت والفيديو، الألعاب، المقاطع الاباحية، والتطبيقات، وملفات الصور التي يريدها ولكنهم لا يرغبون في دفع ثمنها.

هذه الملفات هي في معظمها خالية من الملفات الخبيثة / برامج التجسس والملفات المعطوبة، وهي متاحة بجودة عالية الوضوح (إن وجدت)، وخالية من رسوم المستخدم.

هذه الملفات هي في معظمها خالية من الملفات الخبيثة / برامج التجسس والملفات المعطوبة، وهي متاحة بجودة عالية الوضوح (إن وجدت)، وخالية من رسوم المستخدم.

لتحميل هذا المحتوى، تحتاج أولًا إلى العثور عليه على موقع ويب. توفر هذه المواقع "قائمة" ملفات.Torrent لتختار من بينها. كما توضح الصورة أعلاه، PirateBay.com، على سبيل المثال، يحتوي على أكثر من 6 ملايين ملف تورنت متاح.

كما يمكنك أن تتخيل، فإنها غالبًا ما تواجه مشكلة قانونية. على سبيل المثال، هذه القائمة من أفضل 10 مواقع تورنت الأكثر شعبية في عام 2016 شملت ثلاثة مواقع أغلقت منذ نشر المقال.

برامج عميل التورنت

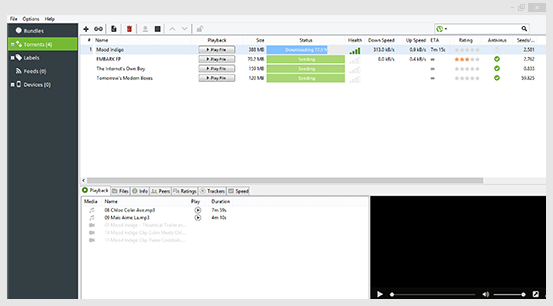

بعد الحصول على ملف تورنت، تحتاج إلى فتحه في برنامج تحميل. الأكثر شعبية هما بيتورنت و μTorrent (انظر الصورة أدناه). كل من هذه البرامج تعمل مع اختلافات دقيقة، ولكن كليهما يمكنانك من تحميل بت صغيرة من ملف كبير من عدة مصادر مختلفة في وقت واحد.

وتعتمد البرامج على شبكت التواصل بين الند للند. الملفات الصغيرة تنشأ من أعضاء المجتمع الأوسع الذين يمتلكون ملف المحتوى الكامل الذي تريده.

يمثل هذا فارقاً كبيرًا عن برنامج نابستر القديم، حيث كنت تقوم بتحميل ملف كامل من عضو آخر في المجتمع. تحميل التورنت هو أكثر موثوقية، لأن العملية لا تعتمد على مستخدم واحد فقط. لذا تقل احتمالية الاختناقات وفشل العمليات.

يمثل هذا فارقاً كبيرًا عن برنامج نابستر القديم، حيث كنت تقوم بتحميل ملف كامل من عضو آخر في المجتمع. تحميل التورنت هو أكثر موثوقية، لأن العملية لا تعتمد على مستخدم واحد فقط. لذا تقل احتمالية الاختناقات وفشل العمليات.

بالإضافة إلى ذلك، هذا الشكل يجعل تحميل الملفات الكبيرة أكثر كفاءة. في الواقع، إذا كان لديك اتصال إنترنت عالي السرعة، يمكن تحميل ملفات تورنت في بضع دقائق فقط.

بعد تنزيل الملفات بنجاح، هناك وظيفة في برنامج العميل لتشغيله.

بذور التورنت "السيدنج"

بعد انتهاء البرنامج من التحميل، فمن الشائع للمستخدم أن يترك برنامج العميل مفتوح لساعات. وهذا ما يسمى "رمي البذر" وتمكنك من مشاركة الملف الكامل مع المستخدمين الآخرين. معظم عملاء بيتورنت تتبع نسبة التحميل / الرفع الخاصة بك، ويجب أن تستمر عمومًا في مشاركة ملف حتى تصل نسبة التحميل إلى الرفع لديك 1:1.

كيف تساعدك الشبكات الافتراضية الخاصة على تحميل التورنت

الفرق القانونية لصناعة الترفيه تدرك جيدًا أمر ملفات التورنت. في الواقع، لقد انضموا إلى المجتمعات واستخدموا برامج العميل بشكل فعال. ومع ذلك، بدلًا من المشاركة، فإنهم يشاركون بهدف القبض على مشاركي الملفات ويقومون بإرسال شعارات قانون الألفية الجديدة لحقوق طبع ونشر المواد الرقمية.

وهم قادرون على القيام بذلك لأنهم يستطيعون رصد نشاط شبكات الند للند. برنامج بيتورنت، على سبيل المثال، يظهر عناوين آي بي للمشاركين. يمكنك التحقق من عنوان آي بي الخاص بك باستخدام هذه الأداة.

عندما تدخل الشبكات الافتراضية الخاصة (VPN). فهي تخفي عنوان آي بي الخاص بك، وبالتالي تحول المسؤولية من المستخدمين الفرديين إلى شركة VPN (التي يمكن للفرق القانونية تحديدها).

ميزات خدمة VPN الرئيسية لتحميل التورنت

لا تسمح جميع شركات VPN بتحميل تورنت. يعتمد ذلك على مكان وجود الشركة. إذا كان مقرها في بلد لا تتم فيه مراقبة مشاركة محتوى حقوق الطبع والنشر عن كثب، فإنها تسمح عادة بالتورنت. لمزيد من المعلومات، تحقق من تصنيفنا لأفضل VPN لتحميل التورنت.

بالإضافة إلى السماح بتلك الميزة، توفر الشبكات الافتراضية الخاصة الجيدة عند تحميل التورنت وظيفة مفتاح القطع التلقائي. يحميك هذا المفتاح عن طريق اغلاق اتصال الإنترنت الخاص بك في حالة انقطاع شبكة VPN. إذا انقطعت الشبكة الافتراضية ولم يكن مفتاح القطع مشغلاً ستعود وحدة المعالجة المركزية الخاصة بك إلى عنوان آي بي الحقيقي لك. إذا حدث هذا أثناء تحميل تورنت (أو أثناء السيدنج بعد ذلك)، سوف تنكشف هويتك.

وأخيرًا، يحتاج مشاركو الملفات إلى VPN مع حماية من تسرب DNS. تراقب هذه الميزة طلبات نظام أسماء النطاقات (DNS) للتأكد من أنها تمر عبر الشبكة الافتراضية الخاصة (VPN) بدلًا من الانتقال مباشرة إلى مزود خدمة الإنترنت. وبدون هذه الحماية، يمكن أن يؤدي تسرب نظام أسماء النطاقات إلى أن يعلم موفر خدمة الإنترنت باستخدامك للتورنت.

ملخص: التورنت في الولايات المتحدة في مفترق طرق

مستقبل التورنت ضبابي. وبالإضافة إلى الجهود المتواصلة التي يبذلها القائمون على إنفاذ حقوق الطبع والنشر، تكيف مقدمو المحتوى لتقديم خدمات مشاهدة مباشرة رخيصة وعالية الجودة وقانونية.

ونتيجة لذلك، تسود نيتفليكس كملك المحتوى المباشر مع 36.5٪ من جميع حركة مرور الإنترنت. يوتيوب هو الثاني بـ 15.6٪. في حين يأتي التورنت في المركز الثالث بنسبة 6.3٪، إتش بي أو جو يصعد بسرعة. في عام 2015، كان وراء التورنت فقط بنسبة 4.1٪.

ومع ذلك، هناك أكثر من 30 مليون شخص يقومون بتنزيل تورنت واحد على الأقل في يوم معين. وهم (نأمل في ذلك) يستخدمون VPN جيد لضمان تجنب ظهور إشعارات حقوق الملكية الفكرية. هذه الممارسة تضمن الوصول إلى المحتوى المفضل لديك مع الحماية الكاملة.

وأخيرا، تجدر الإشارة إلى أن ممارسات حماية حق المؤلف المتعلقة بمشاركة الملفات والقرصنة تختلف اختلافًا كبيرًا سواءً في الولايات المتحدة أو من بلد إلى آخر.

داخل الولايات المتحدة، يسرع بعض مزودي المحتوى، مثل HBO، في إصدار طلبات الإزالة بموجب قانون الألفية الجديدة لحقوق طبع ونشر المواد الرقمية. منظمات صناعة الموسيقى، من ناحية أخرى، توظف "نظام الإضراب" حيث يتم تحذير المستخدم قبل فترة طويلة من تلقي إشعار لوقف تحميل التورنت.

وبالنظر إلى جميع أنحاء العالم، سويسرا هي بلد آمن لمشاركة الملفات لأن الحكومة السويسرية حظرت تتبع نشاط مستخدمي الإنترنت.

يمكنك العثور أدناه على قائمة من الشبكات الافتراضية الخاصة الموصى بها التي سوف تخفي النشاط التورنت الخاص بك:

ستكون بياناتك مكشوفة للمواقع التي تزورها!

عنوان IP الخاص بك:

موقعك:

مقدم خدمة الإنترنت:

يمكن استخدام تلك المعلومات لتتبعك واستهدافك بالإعلانات ومراقبة ما تقوم به على الإنترنت.

بإمكان الشبكات الافتراضية الخاصة مساعدتك في إخفاء تلك المعلومات من المواقع بحيث تكون محميًا طوال الوقت. ننصح باستخدام ExpressVPN - الشبكة الافتراضية الخاصة #1 بين أكثر من 350 خدمة قمنا باختبارها. لديها تشفير بدرجة عسكرية وخصائص خصوصيتك تضمن حمايتك الرقمية، بالإضافة لذلك، تقدم حاليًا خصم 49%.

اترك تعليقًا

شكرًا لإرسال تعليق، %%name%%!

نتحقق من جميع التعليقات خلال 48 ساعة للتأكد من أنها حقيقية وغير مسيئة. في الواقع الحالي، يمكنك مشاركة هذا المقال.

يرجى التعليق بكيفية تحسين هذا المقال. ملاحظاتك تهمنا!